Bij een standaard installatie van VMware Cloud Foundation worden er uiteraard self-signed certificaten gebruikt. Gevolg is het eindeloos akkoord geven op niet vertrouwde certificaten. In een (tijdelijk) testlab is dat op zich niet zo een probleem, maar in een permanente test- of productieomgeving wil je dit voorkomen. Want wat als er wel echt iets mis is met je certificate chain? Juist, iedereen klikt gewoon door, niemand heeft dat door.

Tijd dus om dat op te lossen. Helaas ondersteund VCF nog geen ACME (Automatic Certificate Management Environment) zoals Let’s Encrypt of een interne ACME oplossing. Maar er is wel ondersteuning voor een Microsoft CA (Certificate Authority), dat gaan we dus gebruiken in deze serie.

Uitgangspunten

- Minimaal 1 Domain Controller

- Microsoft Windows Server 2025

- Statische IP-adres(sen) geconfigureerd

- Microsoft Active Directory geïnstalleerd en beschikbaar (nieuw forest, single domain)

- Een (tweede) VM voor Active Directory Certificate Services

- Microsoft Windows Server 2025

- Statisch IP-adres geconfigureerd

- DNS volledig werkend via de Domain Controller (welke al dan niet forwarding doet)

- Domain Joined aan de AD

Stappen

- Active Directory Certificate Services (ADCS) Installeren

- Active Directory Certificate Services (ADCS) Configureren

- Internet Information Services (IIS) Manager Configureren

Active Directory Certificate Services (ADCS) installeren

Hoewel dit een redelijk simpel proces is, is het van belang wel de juiste opties mee te installeren. Dit omdat VCF een auto enrollment gaat proberen te doen, hiervoor is het noodzakelijk ook de Web Enrollment functie te installeren. Hierbij het stappenplan voor Windows Server 2025:

- Open Server Manager, wacht tot deze is geïnitialiseerd (als je server net gestart is), klik ondertussen de ARC melding weg (vergeet het vinkje niet).

- Klik op ‘Add roles and features‘ in de Quick Start (of via het Manage menu), de wizard opent.

- Op de eerste pagina ‘Before You Begin‘ is niks te doen > ‘Next‘

- Laat de standaard ‘Role-based of feature-based installation‘ aangevinkt > ‘Next‘

- Bij de ‘Server Selection‘ staat je server al geselecteerd > ‘Next‘

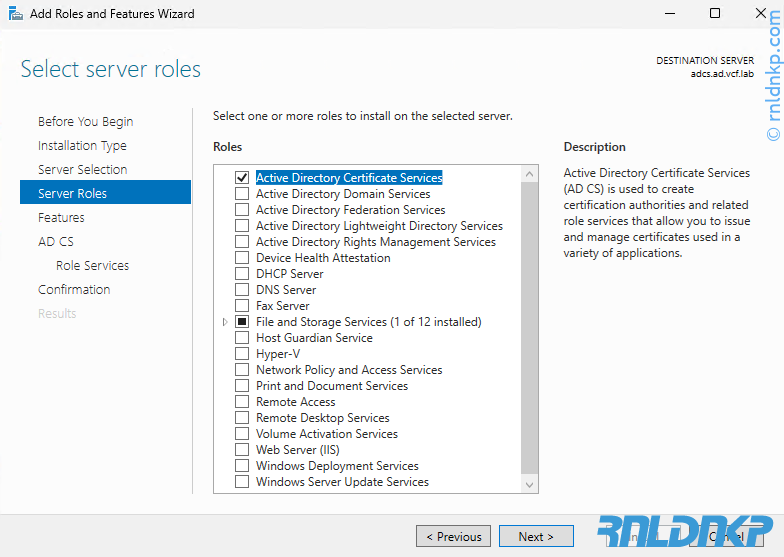

- Kies ‘Active Directory Certificate Services‘ als ‘Server Role‘

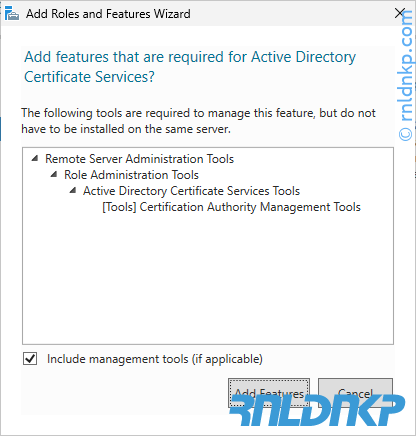

- Er volgt nu een popup met vereiste extra features > ‘Add Features‘

- Op het features scherm laat je alles hoe het is > ‘Next‘

- AD CS kan je later niet hernoemen, niks te kiezen > ‘Next‘

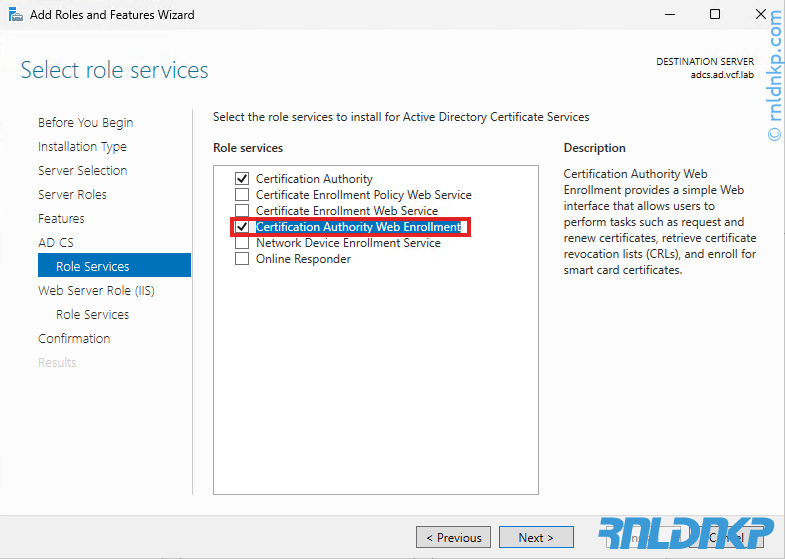

- Bij ‘Role Services‘ komt het belangrijkste, hier moet je de ‘Certification Authority Web Enrollment‘ feature aanvinken

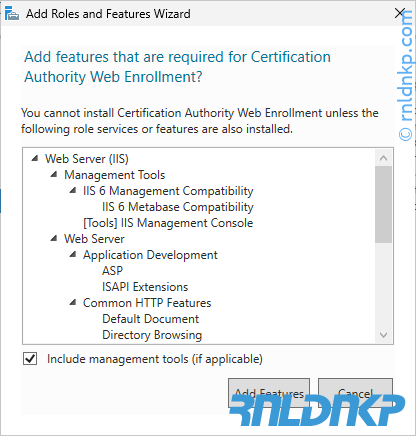

- Ook nu volgt een popup met extra features > ‘Add Features‘

- Door de Web Enrollment keuze is nu ook IIS als Web Server toegevoegd > ‘Next‘

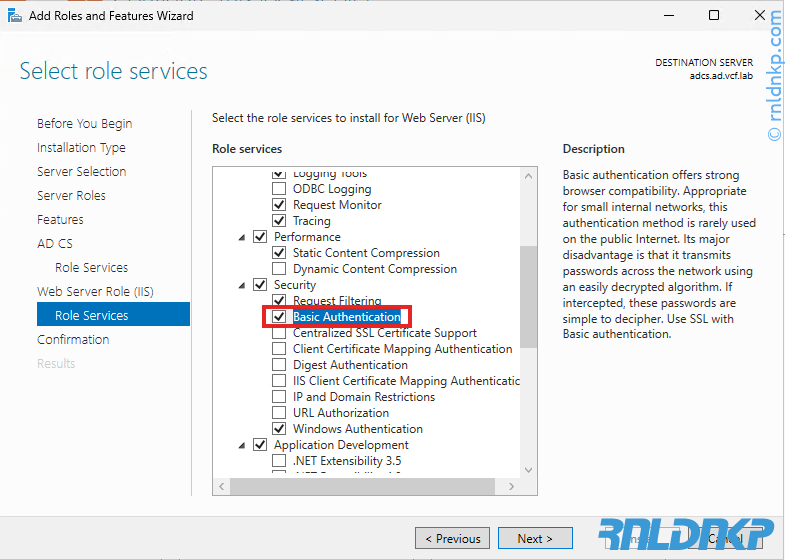

- Bij de IIS ‘ Role Service‘ moet je zorgen dat ‘Security‘> ‘Basic Authentication‘ is aangevinkt. Klik daarna op ‘Next‘

- Op het ‘Confirmation’ scherm kan je de zaken valideren. Controleer of je ‘Certification Authority Web Enrollment‘ en ‘Basic Authentication‘ voorbij zie komen.

Kies daarna voor ‘Install‘. - De installatie zal +/- 5 minuten duren, je hoeft niet op dit scherm te blijven wachten maar je kan nog niet verder met het afconfigureren.

Afconfigureren van Active Directory Certificate Services

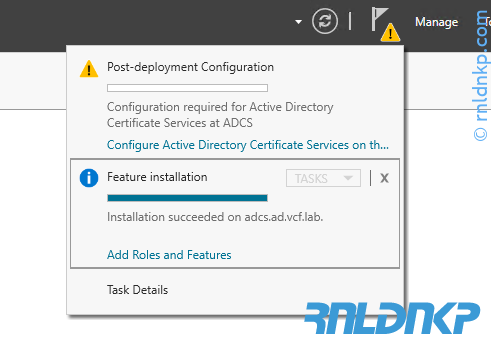

- Als je de installatie hebt uitgevoerd zal er na een poosje een melding in Server Manager verschijnen.

Klik op ‘Configure Active Directory Certificate Services on the destination server‘. Er verschijnt dan een wizard in een popup.

- Geef bij credentials een Domain Admin account op om eenmalig de configuratie te doen. Hier staat standaard het account waarmee je nu ingelogd bent.

Klik op ‘Change‘, geef je AD gebruikersnaam op (<domeinnaam>\<gebruikersnaam>, bijvoorbeeld ad\administrator), je wachtwoord en klik daarna op ‘Next‘.

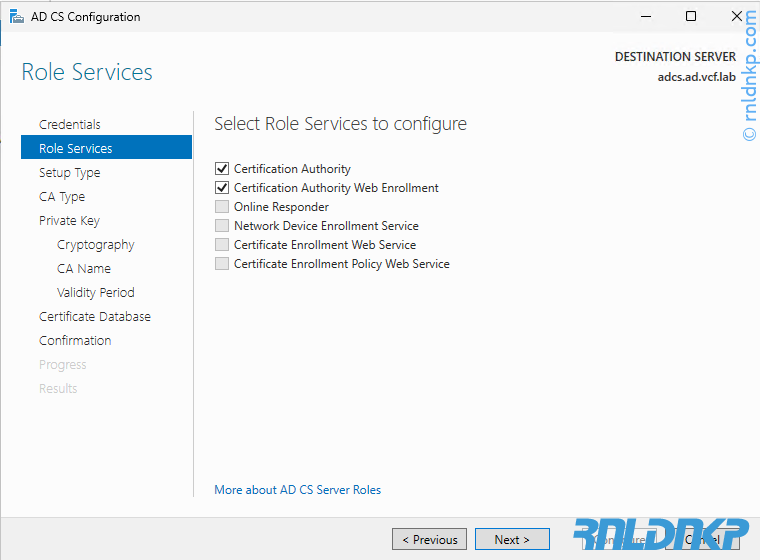

Als je deze stap vergeet kan je verderop geen ‘Enterprise CA’ selecteren. - Bij ‘Role Services‘ vink je de beiden beschikbare opties aan en klik op ‘Next‘

Als dit niet overeenkomt heb je in de installatie stap wat verkeerd gedaan. Let op, na het aanvinken van de eerste optie duurt het even voor je de tweede kan aanvinken. Er komen ook meer opties bij in het linker menu.

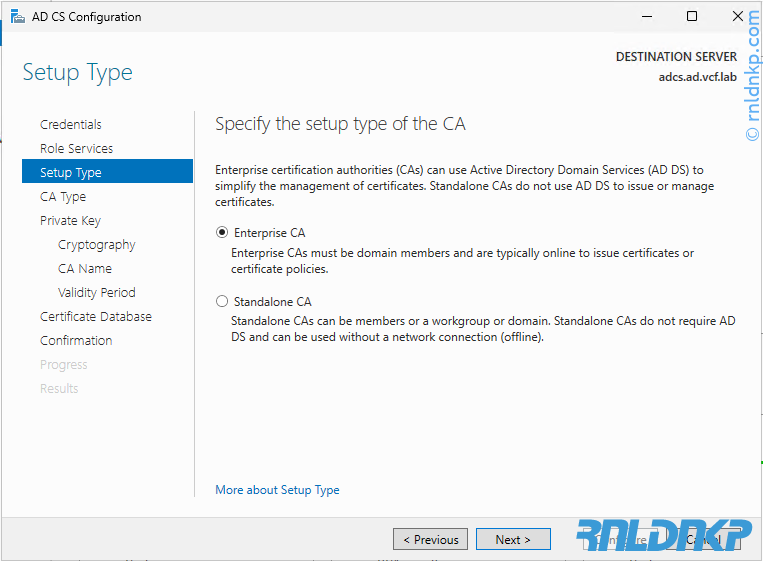

- Kies Setup Type ‘Enterprise CA‘. Heb je die optie niet, controleer dan stap 2.

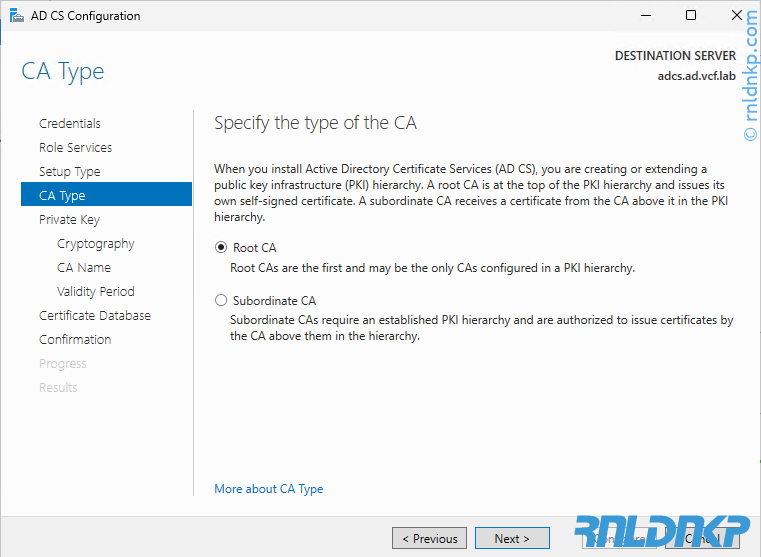

- Als CA Type kies je ‘Root CA‘ aangezien dit de eerste CA is die we maken. Subordinate maak je alleen als je een keten van CA’s gaat maken die ondergeschikt zijn aan elkaar.

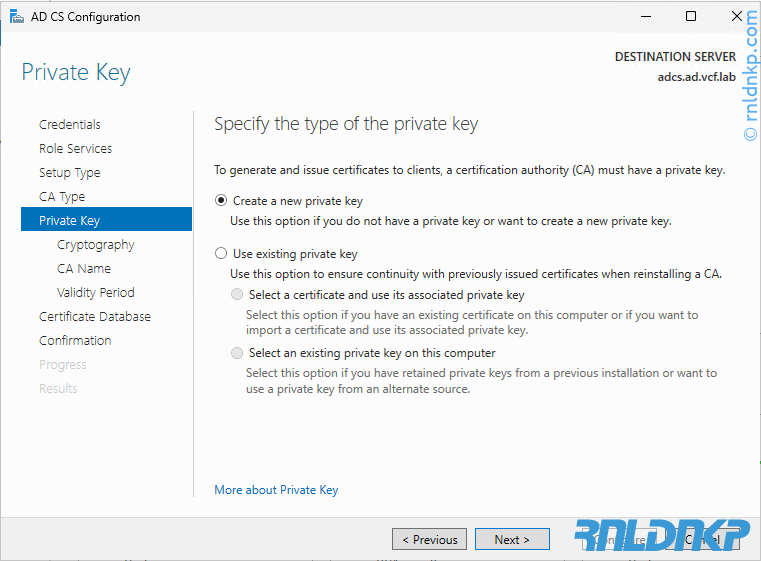

- Private Key, laat dit staan op ‘Create a new private key‘

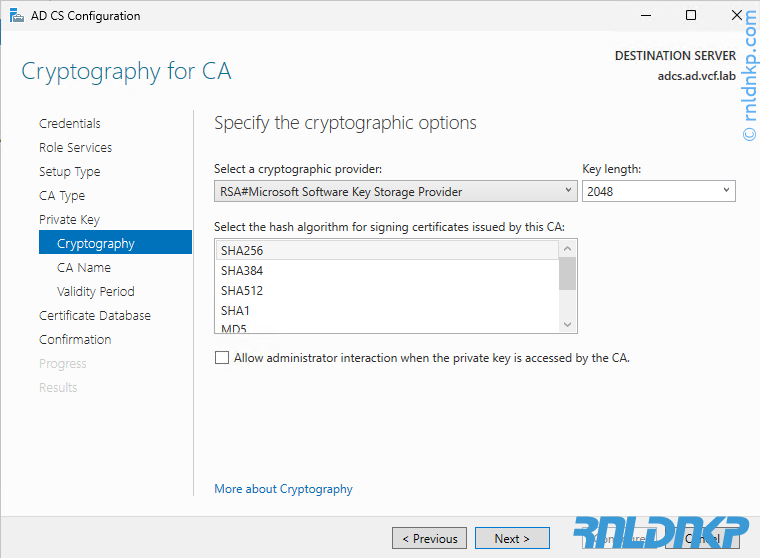

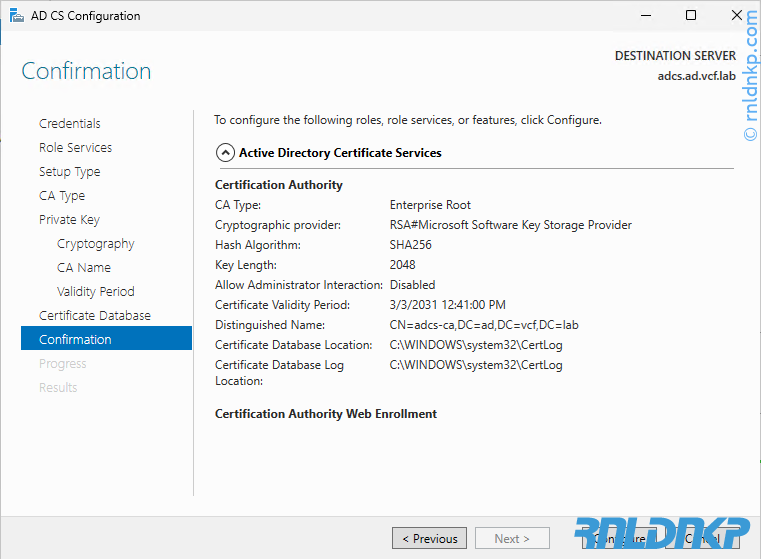

- Cryptography, ik heb er voor gekozen om standaard Key Length van 2048 aan te houden met SHA265.

In een productieomgeving zal dit mogelijk te beperkt zijn. Hou er rekening mee dat ADCS nog geen PQC mogelijkheden biedt, deze zijn wel aangekondigd. Ook ondersteund ESXi standaard geen private keys groter dan 2048, maar dit is wel aan te passen door elke ESXi Host, bij Advanced Config een aangepastConfig.HostAgent.ssl.minPrivateKeyLengthparameter te geven. Pas deze van RSA-2048 aan naar bijv. RSA-4096.

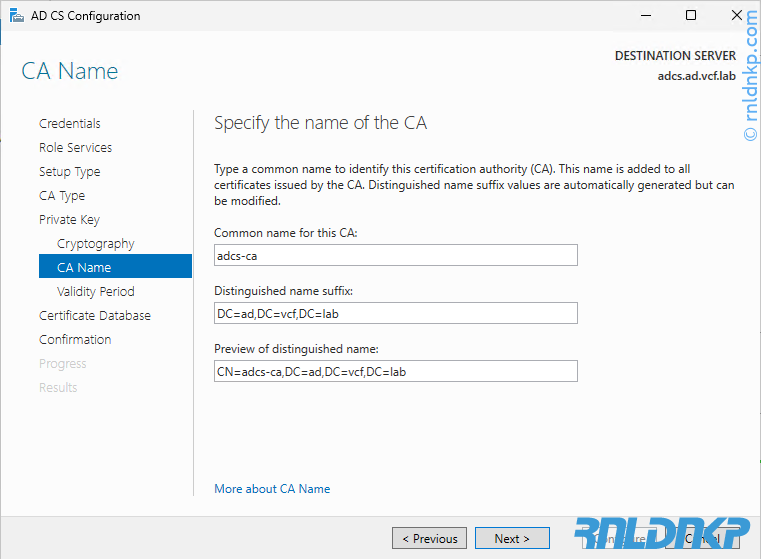

- CA Name kan je naar wens aanpassen, daarna ‘Next‘. Hier mijn voorbeeld:

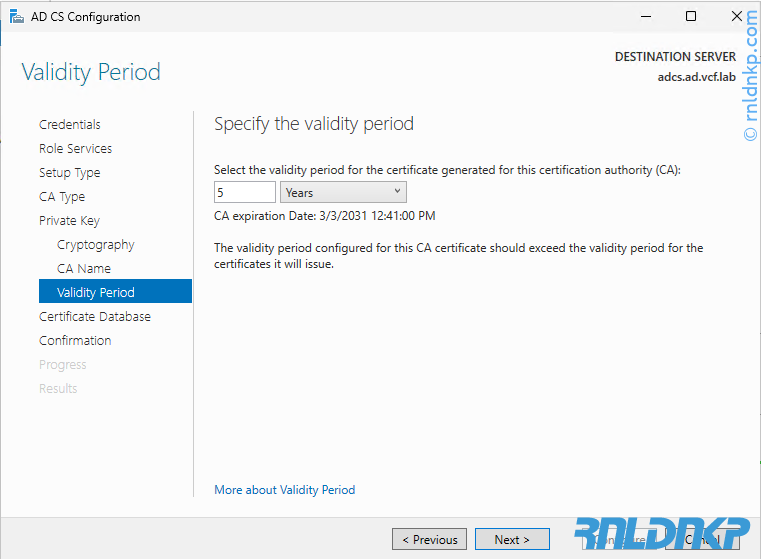

- Geef de gewenste geldigheid bij Validity Period op > ‘Next‘

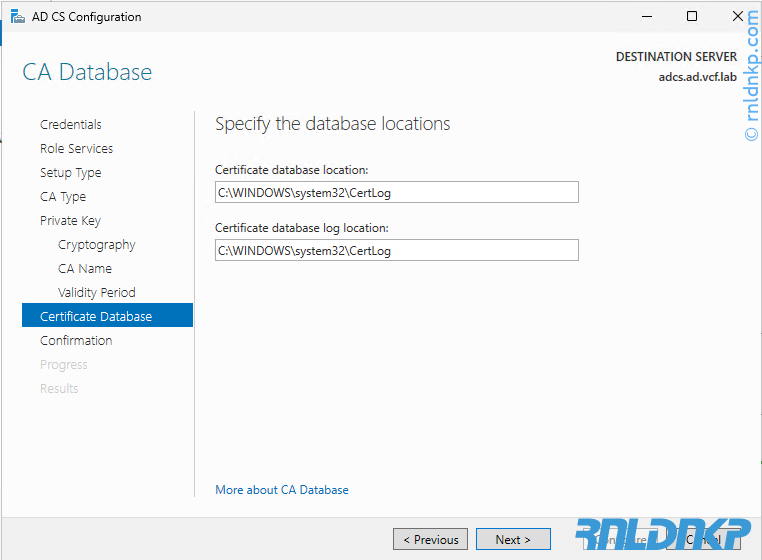

- Certificate Database locatie heb ik standaard gelaten voor mijn lab. Deze zal je op een andere plek willen in productie. Kies ‘Next‘.

- Controleer de samenvatting en klik op ‘Configure‘.

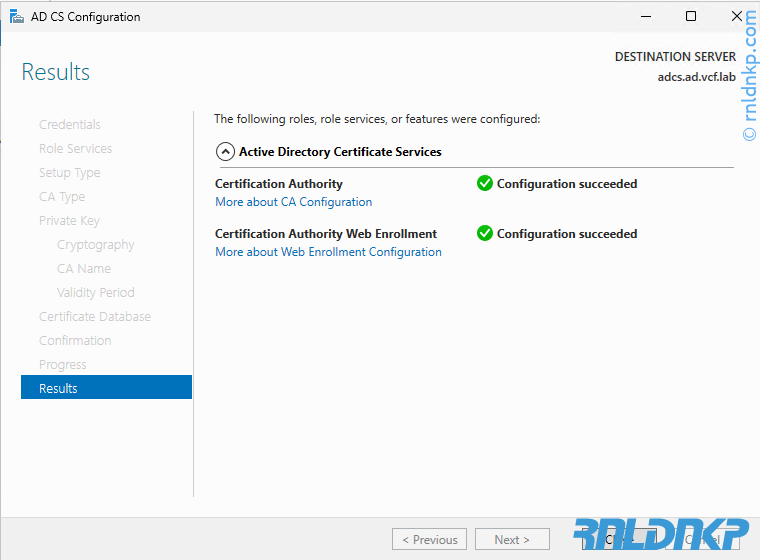

- Na een seconde op 30 krijg je melding dat het is afgerond. Je kan dit scherm nu afsluiten.

Certification Authority Web Enrollment met Basic Authentication

Laatste stap van de configuratie is IIS. Om te zorgen dat de SDDC hier gebruik van kan maken moet Basic Authentication ingeschakeld worden.

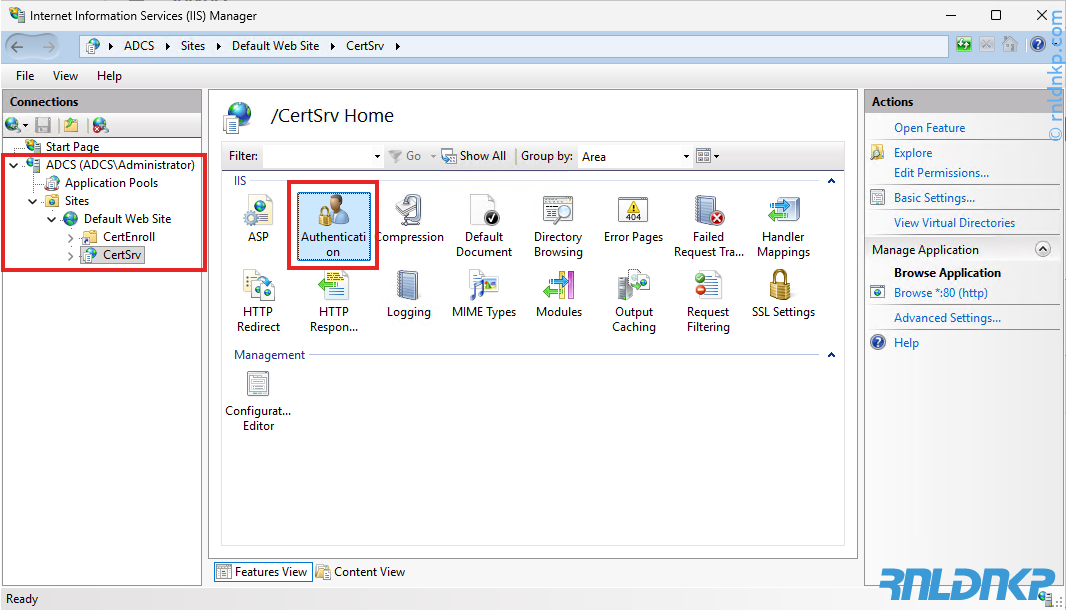

- Open de Internet Information Services (IIS) Manager. Dat kan via Start of via de Server Manager.

- Klik in de linker balk het menu van je server uit, vervolgens ‘Sites‘, ‘Default Web Site‘ en klik daarna op ‘CertSrv‘.

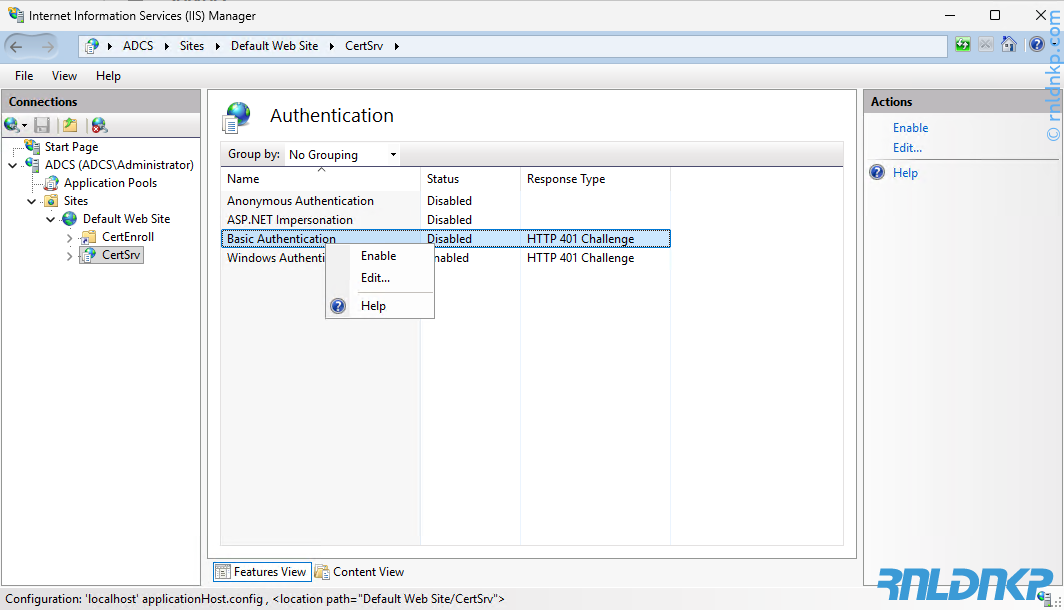

- Zoek het in rechter scherm ‘Authentication‘ en dubbelklik hier op.

- Rechtermuisknop op ‘Basic Authentication‘ en klik op ‘Enable‘

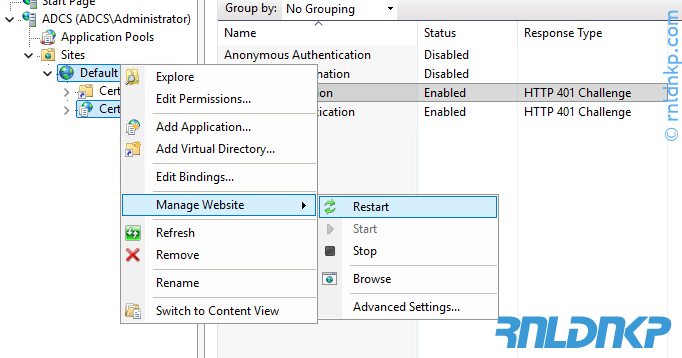

- Herstart nu de webserver. Rechtsklik in het linkermenu op de ‘Default Web Site‘, open het submenu ‘Manage Website‘ en klik op ‘Restart‘

Je hebt nu de installatie en configuratie stappen uitgevoerd, in deel 2 gaan we verder met het maken van de Template voor het certificaat aanvragen.

Bron (3 maart 2026): Install Microsoft Certificate Authority Roles en Configure the Microsoft Certificate Authority for Basic Authentication